Samba漏洞NSA免疫工具上线了,目前发现有10万多万台电脑运行着易受攻击版本的Samba软件,这种免费网络软件是面向基于Linux和Unix系统运行的电脑而开发的,请使用该软件的同学们尽快进行升级操作,避免电脑中招!

Samba漏洞背景:

2015年2月23日,Red Hat产品安全团队发布了一个Samba服务端smbd的漏洞公告,该漏洞编号为CVE-2015-0240,几乎影响所有版本。

该漏洞的触发并不需要通过Samba服务器的账号认证,而smbd服务端通常以root权限运行,如果漏洞能够被用来实现任意代码执行,则攻击者可以远程获取系统root权限,危害极其严重,因此该漏洞的CVSS评分也达到了10。

该漏洞的基本原理是栈上未初始化的指针被传入TALLOC_FREE()函数。想要利用这个漏洞,首先需要控制栈上未初始化的数据,这和编译生成的二进制文件中栈的布局有关。

因此少数国外的安全研究人员针对不同Linux发行版上的二进制文件做了分析,其中Worawit Wang(@sleepya_)给出了较好的结果,他证实了在Ubuntu 12.04 x86 (Samba 3.6.3)和Debian 7 x86 (Samba 3.6.6)中,这个漏洞是可以被用来实现远程代码任意执行的,参考中的注释。

之后,英格兰老牌安全公司NCC Group的研究人员给出了漏洞利用的思路 [4],但是也未给出利用细节和exploit代码。

技术分析:

如官方所描述,该漏洞只需要通过一个可写入的Samba用户权限就可以提权到samba所在服务器的root权限(samba默认是root用户执行的)。

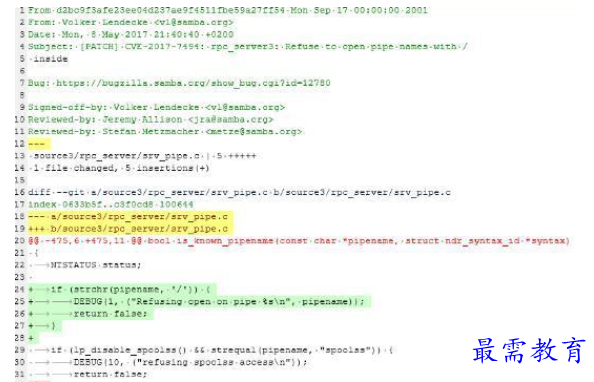

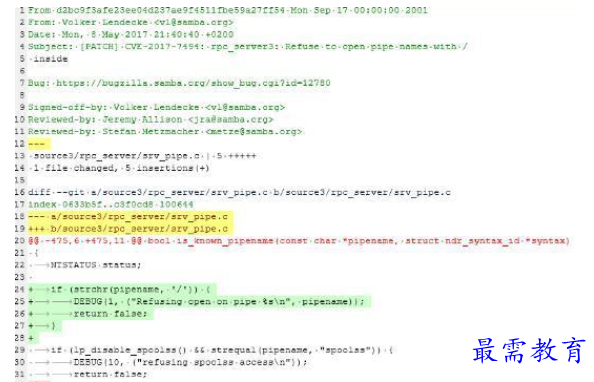

从Patch来看的话,is_known_pipename函数的pipename中存在路径符号会有问题:

湘公网安备:43011102000856号

湘公网安备:43011102000856号

点击加载更多评论>>